CISO-as-a-Service

Chief Information Security Officer von atrete

Mit CISO-as-a-Service bietet atrete Unternehmen einen Security Officer, der Anforderungen und Bedürfnisse rund um das Thema Informationssicherheit abdecken kann.

CISO-as-a-Service steht für Flexibilität: Der atrete Chief Information Security Officer kann ad interim, Vollzeit oder Teilzeit, für themenspezifische Unterstützung oder auch in Projekten eingesetzt werden.

Zugeschnitten auf die Aufgabenstellung bringt atrete KnowHow und Erfahrung ihrer Mitarbeiter im Bereich Security Governance, Risk Management, Security Audits und Best Practice in der Implementation von Security-Technologien mit ein.

Unser Chief Information Security Officer Service Paket

Das CISO-as-a-Service – Paket haben wir grob nach ISO 27001 strukturiert – selbstverständlich kann jedes Themengebiet auch einzeln bzw. in Kombination mit weiteren Gebieten bearbeitet werden, damit die Kundenanforderungen optimal abgedeckt werden können.

- Standortbestimmung Security Management: Assessment des bestehenden Information Security Managements

- Entwicklung einer Security Strategie mit der Beschreibung der rechtlichen Vorgaben, Anlehnung an Frameworks wie z.B. ISO27001, Organisation und Prozesse der Informationssicherheit

- Etablieren von Security Management auf Basis einer Security Strategie:

- IT Risk Management

- Dateninventar und Datenklassifikation

- Vorgabedokumente für Projekte: Schutzbedarfsanalyse, Sicherheitskonzept und Datenschutzfolgenabschätzung

- Formulierung der Sicherheitspolitik in Form von Richtlinien für Benutzer (Policies) aber auch IT (definierte Betriebsprozesse, Vorgaben und technische Standards sowie Prozeduren)

- Erarbeitung und Umsetzung einer unternehmensweiten Sicherheitspolitik mit den entsprechenden Weisungen bzw. Policies (z.B. sicherer Umgang mit der IT-Infrastruktur)

- Konzeption und Umsetzung von Business Continuity Management: Notfall Management und Disaster Recovery Planung sowie regelmässige Übungen

- Aufbau und Pflege eines ISMS

- Definition und Umsetzung von Massnahmen zur Mitarbeiter-Sensibilisierung, Benutzerschulungen «User Awareness Trainings»

- Unterstützung bei der Planung und Realisierung von Sicherheitsmassnahmen in Projekten: Risikoanalyse, erarbeiten von Sicherheitsmassnahmen und der Abschätzung von Restrisiken

- Realisierung von Authentisierungs- & Zugriffsmanagement

- Koordination mit Projekten, die für die Informations- und Datensicherheit relevant sind

- Security Monitoring und -Reporting

- Regelmässige Kontrolle der Informationssicherheit mittels Prozess- und Technologieaudits

Unsere Vorgehensweise

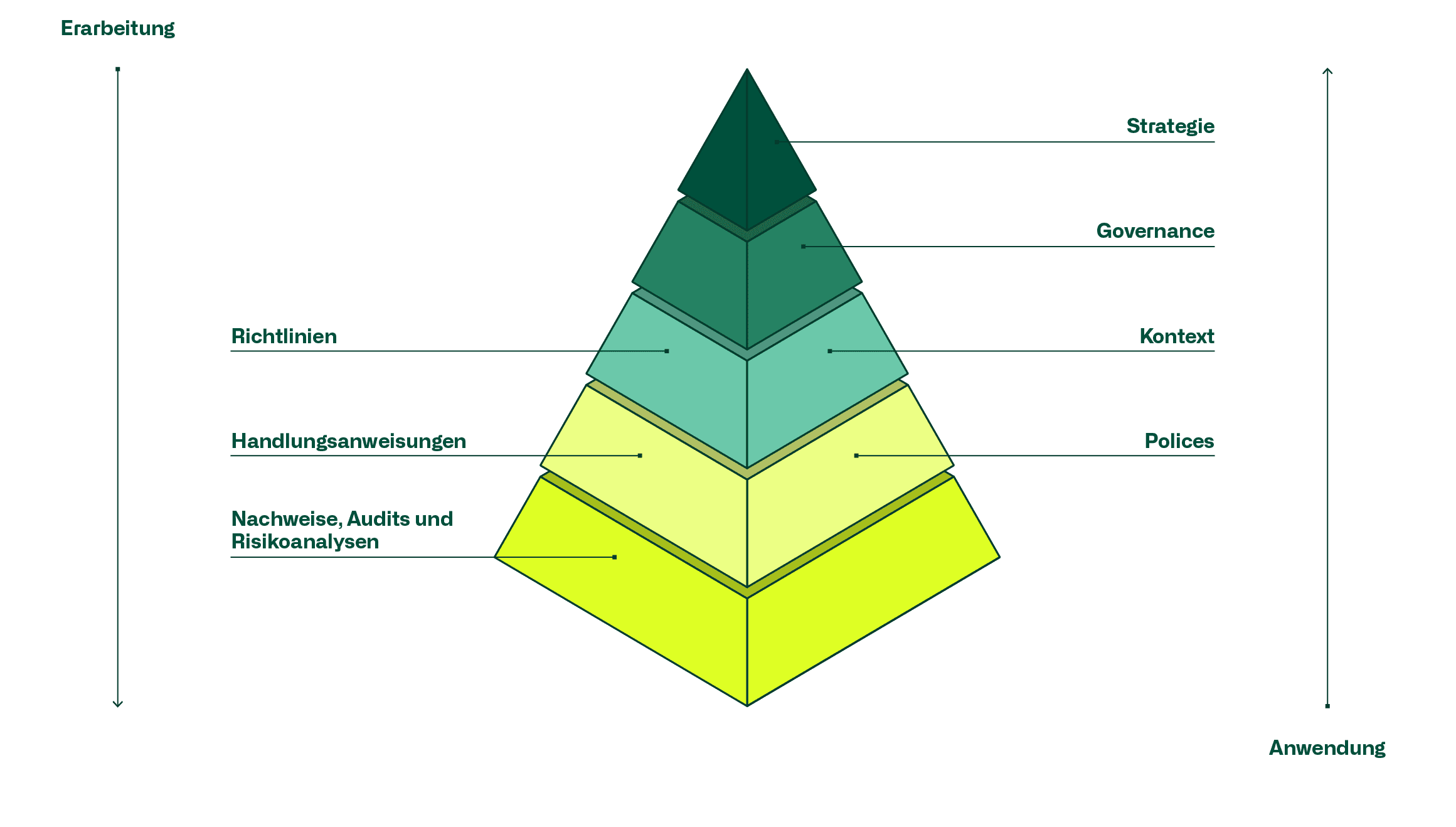

Die erfolgreiche Erarbeitung und Implementation eines umfassenden Informations-Sicherheitsmanagement-Systems (ISMS) erfolgt Top-Down. So wird sichergestellt, dass die Unternehmensziele bzw. die Strategie berücksichtigt und die Umsetzung durch die Leitung des Unternehmens getragen wird.

Die Anwendung des Informations-Sicherheitsmanagement-Systems (ISMS) hingegen wird Bottom-up getrieben und basiert auf Nachweisen, Prüfungen (Audits) und Risikoanalysen, welche gegenüber den Vorgaben (Richtlinien, Handlungsanweisungen und technischen Policies) geprüft und im Kontext des Unternehmens und der geltenden regulatorischen Vorgaben beurteilt werden.

Unsere erfahrenen und zertifizierten Consultants verfügen über ausgeprägte Fachkenntnisse um die Erarbeitung, Implementation sowie die Anwendung der sicherheitsrelevanten Aufgaben für Sie auszuführen und somit als Vertreter zwischen der Unternehmensleitung und den IT-Abteilungen und deren Anwendern zu wirken. Unsere Consultants sind ausschliesslich im Cyber Security Umfeld tätig und verfügen somit stets die aktuellsten Informationen sowie Zertifizierungen.